上新聞囉-線上「轉檔PDF」睜大眼 小心個資外洩履歷表被上傳

在網路上看到有網友爆料,只要在Google輸入「求職者編號 sharepdf」,就可以搜尋到某家人力銀行的求職者履歷表!!

喂~ 這未免也太可怕,難道是人力銀行公開洩漏個資?還是駭客的惡作劇呢?

基於查證的精神(根本是怕自己的履歷表也被看到…),我們火速測試了一下,結果發現的確可以查到很多個人資料,甚至被公開的並不只履歷表,連薪資單、報價單、公司考核表、學校成績單…..,一堆超級隱私的資料都能看得到!

不過先澄清一下,這並不是人力銀行或是任何一家公司的系統有漏洞,也不是有駭客入侵電腦,反而使用者自己才是最大的問題,因為正是每一位當事人糊裡糊塗把這些文件上傳公開的。究竟是怎麼回事,我們繼續看下去。

第一次測試

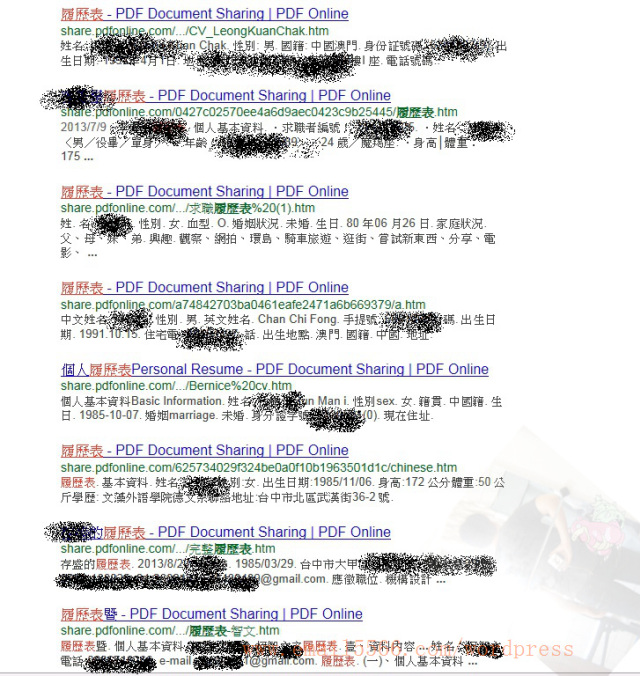

先用Google來搜尋一下這組關鍵字:求職者編號 sharepdf

結果真的有一堆履歷表…..

二次測試

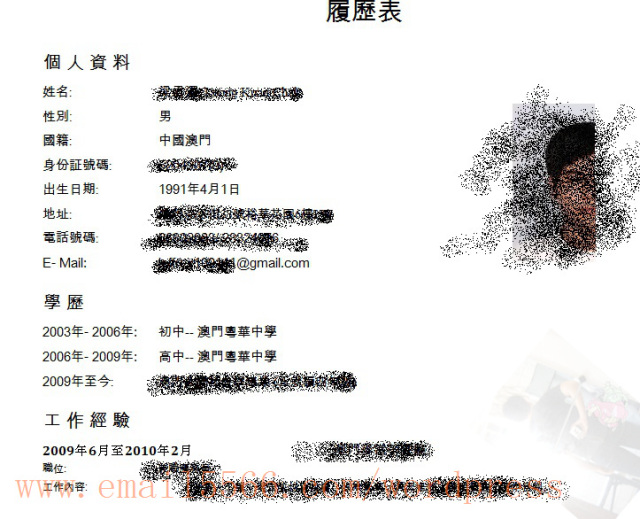

可以看出這些履歷表並不是出自人力銀行,而是一個線上轉PDF的網站「PDF Online」(http://www.pdfonline.com/)。所以我們再改用Google專搜指定網站的語法「site:」,會更加縮小範圍。並且換一下關鍵字,例如:

履歷表 site:pdfonline.com

薪資單 site:pdfonline.com

基本資料 site:pdfonline.com

行動電話 site:pdfonline.com

機密文件 site:pdfonline.com

隨便看你要查什麼,反正就換一下前面的關鍵字,你會嚇到有超多東西可以挖,連打「機密文件」還真的有機密文件會出現 Orz (這算哪門子的機密….)

問題出在哪?

好了,別人的隱私資料不要看太多,這是不道德的。重要的是為什麼會發生這種事?

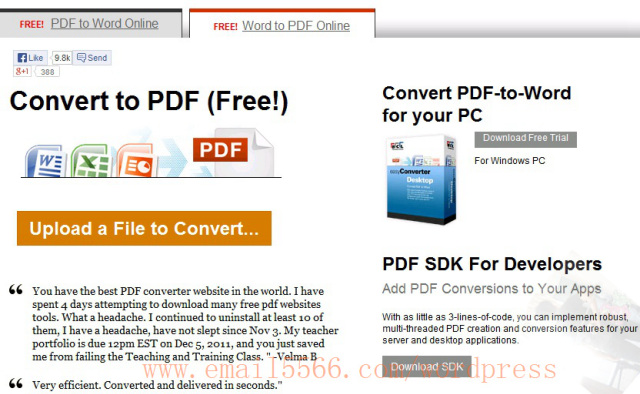

疑似個資洩漏的網站,其實是 PDF Online 這個線上轉檔服務,它是用來把Word檔、Excel檔等文件轉成PDF格式,相信很多人都用過類似的線上轉檔功能。由於不用安裝軟體、一切都在雲端處理就好,看起來似乎很方便,但這樣也增加了資訊洩漏的危機。因為你等於把檔案交給不認識的第三方任由他們處理。如果這個第三方是Google、Dropbox大家可能比較安心(其實也有很多人擔憂它們的安全風險),但如果是名不見經傳的小網站,你也放心把重要檔案丟上去給它們嗎? --從結果來看,顯然大家並不是很在意。

其實是使用者自己公開的

很妙的是,PDF Online網站並沒有故意洩漏資料,也不是被駭客入侵。這些一覽無遺的文件內容,其實是當事人自己同意公開的--雖然他們可能沒發現自己有同意。

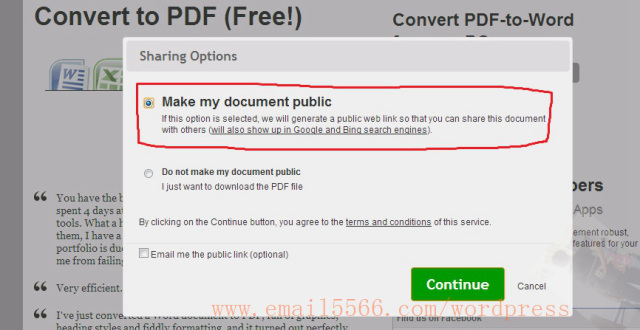

仔細觀察一下PDF Online的轉檔流程,我們隨便上傳一個檔案讓它轉成PDF,結果你可以看到,它在轉檔前就會問你要不要將此PDF文件公開,並且有小字說明:PDF內容將會被Google等搜尋引擎查詢到。

問題出在它預設是選擇「公開檔案」(public),而我們通常也不會去仔細看上面寫什麼,反正直接按[Continue]繼續就對了,於是造成了一堆所謂機密文件通通被看光光,因為你有同意可以被公開啊! 囧

所以說呢,在雲端時代,最大的漏洞其實是自己!如果本身沒有正確的判斷與謹慎的思考,那真的不用靠駭客幫忙,自己根本就是洩密來源啊!

如何刪除這些被公開的資料,「免費資源網路社群」已經有一篇寫得超詳細了

所以大家記得去看那篇文章更加重要,尤其是當事人啊…..

http://www.freegroup.org/2013/12/how-to-use-online-services-safely/

—————————————————————————————————–

09:48 感謝

推 id:輕鬆看到別的人履歷表、薪資單、機密文件…(雲端洩密最佳典範 XD) 這篇有講到答案

的提醒,推斷應該是使用者自己沒注意胡亂上傳的。

相信應該並非人力銀行的疏失。

—————————————————————————-

一週前曾爆料給蘋果,但是似乎沒下文,也不見檢討。

各位可以用google搜尋引擎,找看看” 求職者編號 sharepdf” 這組關鍵字,會發現一個

很有趣的事情。

某家不是104, 518, 1111的英文+數字人力銀行疑似把個人基本資料,

洩漏出去了。

基於個資法,我不是受害人,無法向警方報案。倘若是以前的事情,該公司應該有權要求

pdf share online撤下這些資料。

請各位幫忙注意一下,讓有正義感的記者去幫忙追(求證)這件案子。

更正:

我忘記應該是有這個可能。

可能是使用者自行上傳Word檔案去轉PDF,結果設定沒弄好,

被share出來。

01:33 應某些板友要求,刪除推文。

03:44 本人驗證過後,yes123預設下載的履歷表檔名的確是resume_數字.doc,

但是也知道該人力銀行的漏洞,只要使用者「沒登出+沒關閉視窗」,就可以直接

連到某「固定網址」,下載得到履歷表。

這代表著若是黑客或是使用者電腦中毒,只要使用者沒登出,

就一定下載得到這個履歷表。

04:32 修正一些文字,免得太誇大,也感謝一些網友的提醒。

其中一個洩漏來源似乎是使用者本身。

有些被外洩的名單中,最後登入日還有2013/11/25 的。